Руткит је врста софтвера који омогућава нападачу да преузме контролу над рачунаром жртве. Руткит се може користити за даљинско управљање машином жртве, крађу осетљивих података или чак покретање напада на друге рачунаре. Рутките је тешко открити и уклонити и често захтевају посебне алате и стручност. Како функционишу рооткити? Руткитови функционишу тако што искоришћавају рањивости у оперативном систему или софтверу. Када се рооткит инсталира, може се користити за приступ машини жртве. Руткитови се могу користити за даљинско управљање машином жртве, крађу осетљивих података или чак покретање напада на друге рачунаре. Рутките је тешко открити и уклонити и често захтевају посебне алате и стручност. Које су опасности од руткита? Руткитови се могу користити за даљинско управљање машином жртве, крађу осетљивих података или чак покретање напада на друге рачунаре. Рутките је тешко открити и уклонити и често захтевају посебне алате и стручност. Како могу да се заштитим од рооткита? Постоји неколико ствари које можете да урадите да бисте се заштитили од руткита. Прво, одржавајте свој оперативни систем и софтвер ажурним. Ово ће помоћи да се затворе све рањивости које руткитови могу да искористе. Друго, користите реномирани антивирусни и анти-малвер програм. Ови програми могу помоћи у откривању и уклањању руткита. Коначно, пазите на веб локације које посећујете и прилоге е-поште које отварате. Руткитови се могу ширити преко злонамерних прилога е-поште или заражених веб локација.

Иако је могуће сакрити злонамерни софтвер на начин који ће заварати чак и традиционалне анти-вирусне/анти-шпијунске производе, већина малвера већ користи роотките да би се сакрила дубоко у вашем Виндовс рачунару… и они постају све опаснији! ИН Руткит ДЛ3 - један од најнапреднијих руткита икада виђених на свету. Руткит је био стабилан и могао је да зарази 32-битне Виндовс оперативне системе; иако су за инсталирање инфекције на систему била потребна администраторска права. Али ТДЛ3 је сада ажуриран и сада може да зарази чак и 64-битне верзије Виндовс-а !

Шта је рооткит

Руткит вирус је прикривен врста злонамерног софтвера који је дизајниран да сакрије постојање одређених процеса или програма на вашем рачунару од конвенционалних метода откривања како би њему или другом злонамерном процесу дао привилегован приступ вашем рачунару.

Руткит за Виндовс обично се користи за скривање злонамерног софтвера, као што је антивирусни програм. Користе га у злонамерне сврхе вируси, црви, бацкдоорс и шпијунски софтвер. Вирус у комбинацији са рооткитом производи такозване потпуно скривене вирусе. Руткитови су распрострањенији у области шпијунског софтвера, а све више их користе и писци вируса.

Тренутно су то нова врста супер шпијунског софтвера који ефикасно скрива и директно утиче на језгро оперативног система. Користе се да сакрију присуство злонамерног објекта на вашем рачунару, као што су тројанци или кеилоггери. Ако претња користи рооткит технологију за скривање, веома је тешко пронаћи злонамерни софтвер на вашем рачунару.

Руткитови сами по себи нису опасни. Њихова једина сврха је да сакрију софтвер и трагове остављене на оперативном систему. Било да се ради о обичном софтверу или малверу.

Постоје три главна типа руткита. Први тип, Кернел рооткитс »Обично додају сопствени код у део кернела оперативног система, док други тип,« Руткит за кориснички режим »Посебно дизајниран за Виндовс да ради нормално током покретања система, или уведен у систем помоћу такозваног 'дроппера'. Трећи тип је МБР руткит или бооткит .

Када откријете да се ваш АнтиВирус & АнтиСпиваре руши, можда ће вам требати помоћ добар Анти-Рооткит услужни програм . Рооткит Ревалер из Мицрософт Сисинтерналс је напредни услужни програм за откривање руткита. Његов излаз наводи недоследности АПИ-ја регистра и система датотека које могу указивати на присуство руткита у корисничком режиму или режиму језгра.

Извештај Мицрософт центра за заштиту од малвера о претњама из рооткита

Мицрософт центар за заштиту од злонамерног софтвера је учинио да Извештај о претњи руткита буде доступан за преузимање. Извештај се бави једним од најподмуклијих типова малвера који данас прети организацијама и појединцима, руткит-ом. Извештај истражује како нападачи користе роотките и како руткити функционишу на погођеним рачунарима. Ево суштине извештаја, почевши од тога шта су рооткити - за почетнике.

рооткит је скуп алата које нападач или креатор малвера користи да би стекао контролу над било којим необезбеђеним/незаштићеним системом, који је иначе обично резервисан за администратора система. Последњих година, термин 'РООТКИТ' или 'РООТКИТ ФУНЦТИОНАЛИТИ' замењен је МАЛВЕРОМ, програмом дизајнираним да има непожељан ефекат на рачунар који функционише. Главна функција малвера је да тајно извуче вредне податке и друге ресурсе са рачунара корисника и пружи их нападачу, дајући му на тај начин потпуну контролу над компромитованим рачунаром. Штавише, тешко их је открити и уклонити, и могу остати скривени дуго времена, можда годинама, ако се не примете.

Дакле, наравно, симптоми хакованог рачунара морају бити маскирани и узети у обзир пре него што резултат буде фаталан. Посебно треба предузети строже мере безбедности да би се открио напад. Али као што је поменуто, када се ови рооткити/малвер инсталирају, њихове скривене могућности отежавају уклањање и његових компоненти које могу да преузму. Из тог разлога, Мицрософт је направио РООТКИТС извештај.

Извештај од 16 страница описује како нападач користи руткит-ове и како ови руткит-ови функционишу на погођеним рачунарима.

Једина сврха извештаја је да идентификује и темељно истражи потенцијално опасан малвер који прети многим организацијама, посебно корисницима рачунара. Такође помиње неке од уобичајених породица злонамерног софтвера и истиче метод који нападачи користе за инсталирање ових руткита за сопствене себичне сврхе на здравим системима. У остатку извештаја наћи ћете стручњаке који дају неке препоруке како би помогли корисницима да ублаже претњу коју представљају рооткитови.

Врсте руткита

Постоји много места на којима се малвер може сам инсталирати у оперативни систем. Дакле, у основи је тип рооткита одређен његовом локацијом на којој врши субверзију путање извршења. Садржи:

- Руткит за кориснички режим

- Руткит режима језгра

- МБР руткит / бооткит

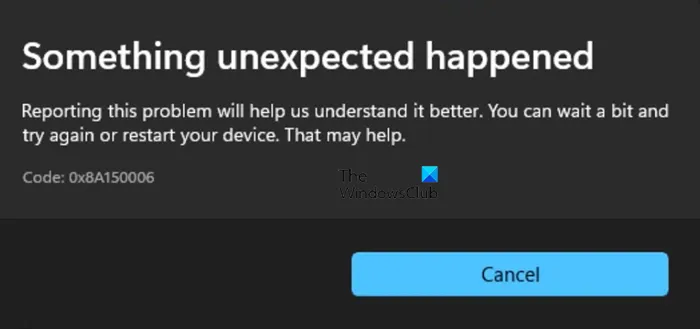

Могуће последице разбијања руткита у режиму кернела приказане су на снимку екрана испод.

доња трака за помицање недостаје хром

Трећи тип, модификујте главни запис за покретање да бисте преузели контролу над системом и покренули процес покретања од најраније могуће тачке у секвенци покретања3. Сакрива датотеке, промене регистра, доказе о мрежним везама и друге могуће индикаторе који могу указивати на његово присуство.

Познате породице малвера које користе руткит функције

- Вин32 / Синовал 13 – Вишекомпонентна породица малвера која покушава да украде осетљиве податке као што су корисничка имена и лозинке за различите системе. Ово укључује покушаје крађе података за аутентификацију за различите ФТП, ХТТП и налоге е-поште, као и акредитиве који се користе за онлајн банкарство и друге финансијске трансакције.

- Вин32 / Цутваил 15 - Тројанац који преузима и покреће произвољне датотеке. Преузете датотеке се могу извршити са диска или директно уметнути у друге процесе. Иако се функционалност преузимања разликује, Цутваил обично преузима друге компоненте за слање нежељене поште. Користи рооткит режима језгра и инсталира неколико драјвера уређаја да сакрије своје компоненте од погођених корисника.

- Вин32 / Рустоцк – Вишекомпонентна породица бацкдоор тројанаца са подршком за рооткит, првобитно дизајнирана да помогне у ширењу 'спам' е-поште путем ботнет . Ботнет је велика мрежа хакованих рачунара које контролише нападач.

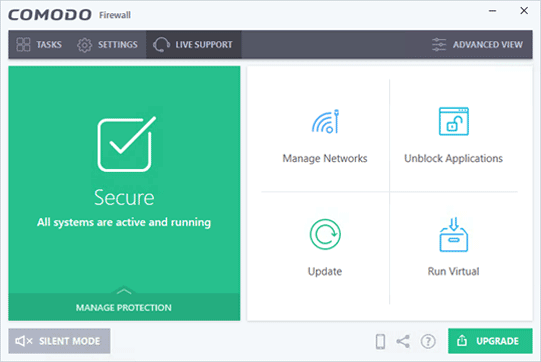

Заштита руткита

Спречавање инсталирања руткита је најефикаснији начин да се избегне инфекција руткита. Да бисте то урадили, потребно је да инвестирате у безбедносне технологије као што су антивируси и заштитни зидови. Такви производи би требало да имају свеобухватан приступ заштити користећи традиционалну детекцију засновану на потписима, хеуристичку детекцију, динамичке и реактивне могућности потписа и праћење понашања.

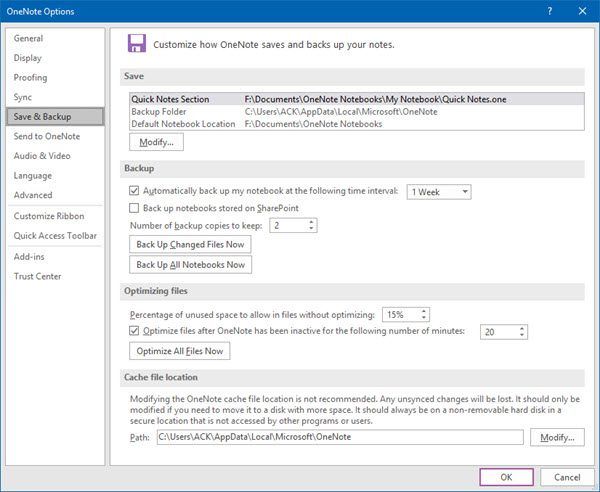

Сви ови скупови потписа треба да се ажурирају помоћу механизма за аутоматско ажурирање. Мицрософт антивирусна решења обухватају бројне технологије дизајниране посебно за заштиту од руткита, укључујући праћење понашања кернела у реалном времену, које открива и извештава о покушајима модификације језгра рањивог система, и директно рашчлањивање система датотека, што олакшава идентификацију и уклањање. скривени драјвери.

Ако се утврди да је систем компромитован, додатна алатка за покретање у познато добро или поуздано окружење може бити корисна, јер може предложити одговарајућу поправну акцију.

У таквим околностима

- Оффлине Систем Цхецкер (део Мицрософт Диагностицс анд Рецовери Тоолкит (ДаРТ))

- Виндовс Дефендер ван мреже може бити од помоћи.

За више информација можете преузети извештај у ПДФ формату са веб странице Мицрософт центар за преузимање.

![Гмаил дугмад не раде или се приказују [Поправљено]](https://prankmike.com/img/gmail/B4/gmail-buttons-not-working-or-showing-fixed-1.jpg)

![Компримовани (зиповани) директоријум је неважећи [Поправи]](https://prankmike.com/img/files/E9/the-compressed-zipped-folder-is-invalid-fix-1.jpg)

![Дестини 2 Лигхтфалл ФПС пада и заостаје [поправка]](https://prankmike.com/img/games/F6/destiny-2-lightfall-fps-drops-and-lag-fix-1.jpg)